Como uma empresa comprometida em tornar o mundo um lugar mais seguro, a Microsoft investe intensamente em pesquisa de segurança, inovação e na comunidade de segurança global. Embora a IA esteja transformando a segurança cibernética, usá-la para se manter à frente das ameaças requer grandes quantidades de dados. A Microsoft tem acesso a uma variedade diversificada de dados de segurança que os coloca em uma posição exclusiva para entender o estado da segurança cibernética e identificar indicadores que podem ajudar a prever as próximas movimentações de invasores.

O relatório desse ano se baseia em insights dessas e de outras fontes na Microsoft e no ecossistema:

65 trilhões de sinais sintetizados por dia. Isso representa mais de 750 bilhões de sinais por segundo, sintetizados usando análises de dados sofisticadas e algoritmos de IA para entender e proteger contra ameaças digitais e ciberatividade criminal.

Mais de 10.000 especialistas em segurança e inteligência contra ameaças da Microsoft, incluindo engenheiros, pesquisadores, cientistas de dados, especialistas em segurança cibernética, exploradores de ameaças, analistas geopolíticos, investigadores e respondentes de linha de frente em todo o mundo.

4.000 ameaças de autenticação de identidade bloqueadas por segundo em média no último ano.

Mais de 300 atores exclusivos de ameaças acompanhados pelas Informações sobre ameaças da Microsoft, incluindo 160 atores de estado-país, 50 grupos de ransomware e centenas de outros.

Mais de 100 mil domínios foram removidos que foram utilizados por criminosos cibernéticos, incluindo mais de 600 contratados por atores de ameaças de estado nacional.

Mais de 15 mil parceiros com soluções especializadas em nosso ecossistema de segurança, que aumentam a resiliência cibernética para nossos clientes.

135 milhões de dispositivos gerenciados que fornecem insights de cenário de ameaças e segurança.

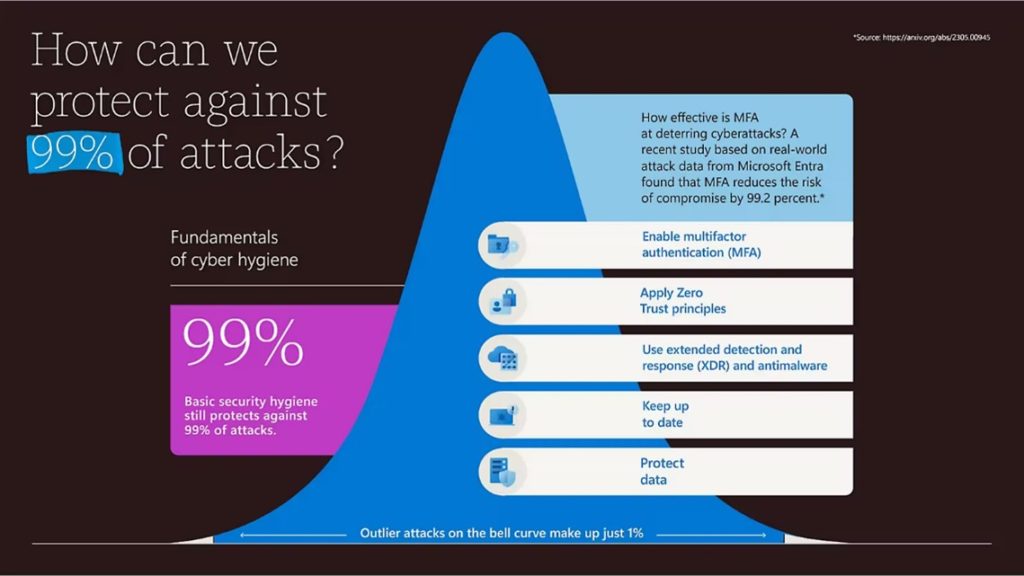

Um ponto crucial se destaca: a grande maioria dos ataques cibernéticos bem-sucedidos poderia ser frustrada com a implementação de algumas práticas fundamentais de higiene de segurança.

Como podemos proteger contra 99% dos ataques?

A higiene de segurança básica ainda protege contra 99% dos ataques. Habilite a autenticação multifator (MFA), aplique a Confiança Zero, use detecção e resposta estendidas e antimalware, mantenha-se atualizado e proteja os dados. Os ataques de exceção compõem apenas 1%.

Qual é a eficácia da MFA para impedir ataques cibernéticos?

Um estudo recente baseado em dados de ataque do mundo real do Microsoft Entra descobriu que a MFA reduz o risco de comprometimento em 99,2%.

Os fundamentos da higiene cibernética

Habilite a autenticação multifator (MFA)

Isso protege contra senhas de usuário comprometidas e ajuda a fornecer resiliência extra para identidades.

Cumpra os princípios de Confiança Zero

A base de qualquer plano de resiliência é limitar o impacto de um ataque em uma organização: verificar explicitamente, usar o acesso de privilégios mínimos e sempre assumir uma violação.

Use detecção e resposta estendida (XDR) e antimalware

Implemente software para detectar e bloquear ataques automaticamente e fornecer insights para as operações de segurança. O monitoramento de informações dos sistemas de detecção de ameaças é essencial para responder às ameaças em tempo hábil.

Atualize-se regularmente

Sistemas sem patches e desatualizados são uma das principais razões pelas quais muitas organizações são vítimas de um ataque. Garanta que todos os sistemas estejam atualizados, incluindo firmware, sistema operacional e aplicativos.

Proteja os dados.

Saber quais dados são importantes, onde eles estão localizados e se os sistemas corretos foram implementados é crucial para implementar a proteção apropriada.

Atores de ameaças representados no Relatório de Defesa Digital da Microsoft 2023

Os atores e tipos de ameaças discutidos no relatório incluem atividades controladas de atores de estados-nações, grupos de ransomware, ataques cibernéticos ou atores ofensivos do setor privado e designações "Storm" seguidas por um número de quatro dígitos referem-se a clusters de atividade de ameaças emergentes ou em desenvolvimento. Nomenclatura do grupo de ator de ameaças: Os grupos russos terminam em "Blizzard"; Os grupos chineses terminam em "Typhoon"; Os grupos Iranianos terminam em "Sandstorm"; Os grupos norte-coreanos terminam em "Sleet".

Explore outros capítulos do Relatório de Defesa Digital da Microsoft, links abaixo:

O estado do crime cibernético

Ameaças de Estado-Nação

Desafios críticos de segurança cibernética

Inovando para segurança e resiliência

Defesa coletiva

Proteja sua empresa contra ataques cibernéticos, entre em contato conosco para garantir a segurança e a tranquilidade digital de sua organização.